La Gestion des Identités et des Accès (IAM) est le moteur de la sécurité des applications modernes. Du moment où un utilisateur arrive sur un écran de connexion jusqu’à l’instant précis où une vérification de permission est effectuée contre une API backend, l’IAM sous-tend chaque décision d’accès, garantissant que les bonnes entités interagissent avec les bonnes ressources dans les bonnes conditions.

Cet article explore les concepts fondamentaux de l’IAM, les exigences architecturales et opérationnelles des systèmes modernes, le rôle critique de la cohérence et de l’exactitude, et comment les bases de données distribuées comme CockroachDB permettent d’établir un nouveau standard d’IAM toujours disponible, évolutif et distribué à l’échelle mondiale.

Qu’est-ce que la Gestion des Identités et des Accès (IAM) ?

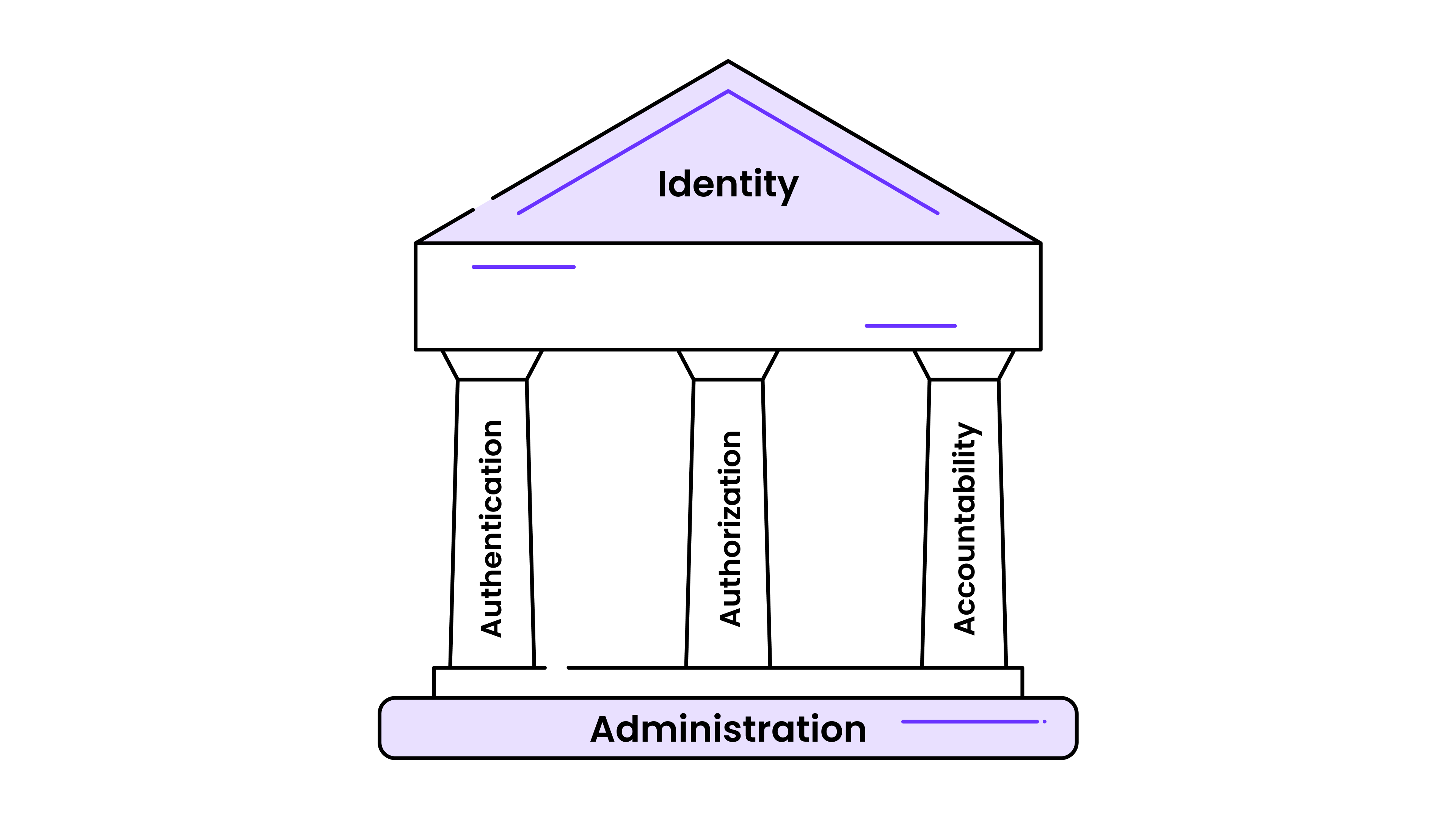

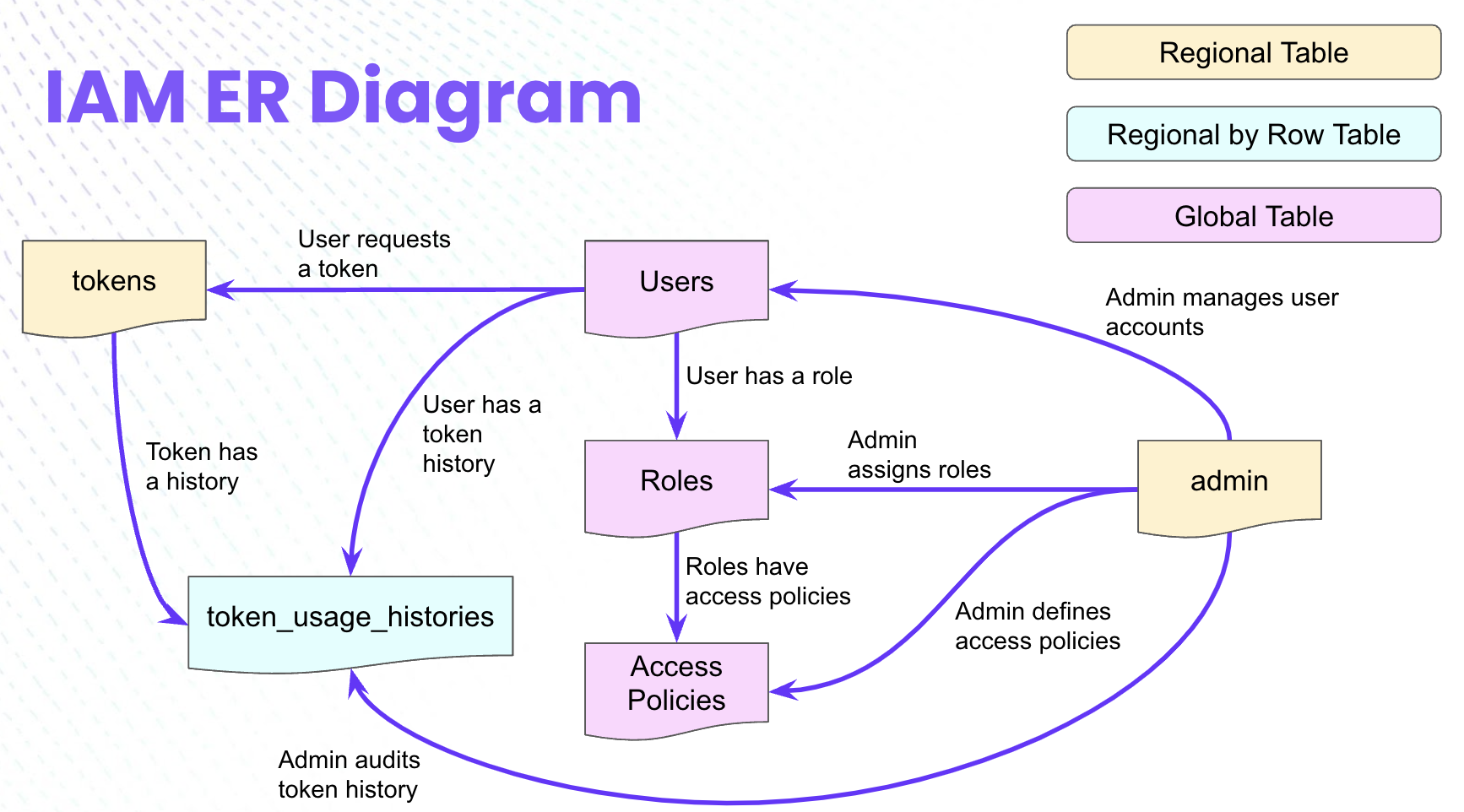

Diagramme des composants de la Gestion des Identités et des Accès

La Gestion des Identités et des Accès (IAM) est un cadre de processus métier, de politiques et de technologies qui permet aux bonnes personnes d’accéder aux bonnes ressources au bon moment et pour les bonnes raisons. Ces ressources peuvent être des outils nécessaires à l’accomplissement d’une tâche, l’accès à une base de données contenant des données critiques, ou l’accès à des services et applications hébergés dans le cloud.

Au fond, l’IAM répond à trois questions essentielles :

- Authentification : Qui êtes-vous ?

- Autorisation : Que vous est-il permis de faire ?

- Responsabilité : Comment peut-on s’assurer que vous respectez les règles ?

C’est tout. Mais dès que vous commencez à gérer des milliers d’utilisateurs, de multiples applications et des exigences de sécurité différentes, ces questions simples deviennent rapidement un véritable casse-tête.

L’IAM repose sur le concept d’identité, la représentation numérique d’une entité telle qu’une personne, un service ou un appareil, qu’elle soit humaine (comme les employés ou les clients) ou non humaine (comme les microservices ou les appareils IoT). Elle constitue l’empreinte digitale de cette entité au sein du domaine du système. Chaque identité doit être distincte et unique au sein de son domaine pour garantir un contrôle d’accès précis, et doit rester cohérente dans le temps pour assurer un audit et une traçabilité fiables. Les identités peuvent être enrichies de contexte (par exemple, l’heure d’accès, l’état de sécurité de l’appareil) pour prendre en charge l’évaluation dynamique des politiques, et doivent fournir des attributs tels que le nom, l’adresse e-mail, l’identifiant de l’appareil, les rôles, la localisation, etc., associés à des identifiants ou des assertions (par exemple, mots de passe, certificats, tokens) permettant leur vérification via des mécanismes d’authentification.

Le reste de l’IAM est soutenu par une couche appelée Administration, qui repose sur les trois grands piliers évoqués ci-dessus : Authentification, Autorisation et Responsabilité.

1. Authentification : Qui êtes-vous ?

L’authentification est le processus de vérification d’une identité par des mécanismes tels que les mots de passe, l’authentification multi-facteurs (MFA) ou les connexions fédérées via OAuth.

Prenons l’exemple d’un utilisateur nommé Allen qui souhaite accéder au système. Le système doit vérifier que cet utilisateur est bien Allen. Traditionnellement, nous nous sommes appuyés sur les mots de passe pour cela. Mais les mots de passe sont un cauchemar. Les gens les oublient ou les réutilisent souvent, et pire encore, ils en choisissent des faciles comme « 123456 » ou « password ». De plus, il n’est désormais plus si difficile pour des personnes malveillantes d’utiliser le HPC et l’informatique quantique pour déchiffrer des mots de passe. Ainsi, si cette première approche d’authentification est simple et facile à mettre en œuvre, elle n’est pas la plus sécurisée.

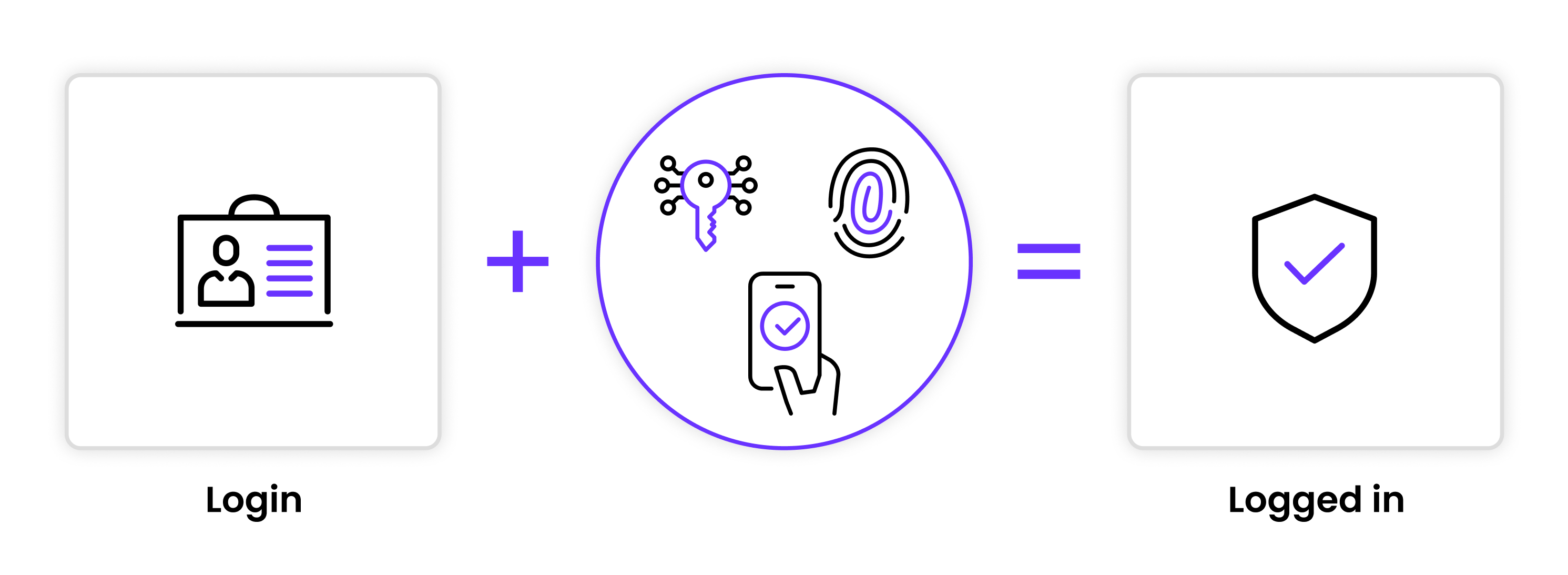

C’est pourquoi l’authentification multi-facteurs (MFA) devient le nouveau standard. Avec la MFA, vous n’exigez pas seulement un mot de passe, mais aussi autre chose, comme un code envoyé sur votre téléphone, ou une analyse biométrique (empreinte digitale, rétine). Ainsi, même si quelqu’un devine, craque ou vole votre mot de passe, il lui faudrait quand même ce second facteur. En définitive, une authentification correcte ne consiste pas seulement à tenir les pirates à distance : c’est aussi s’assurer que vous, en tant qu’utilisateur légitime, êtes protégé.

Authentification multi-facteurs

2. Autorisation : Que vous est-il permis de faire ?

L’autorisation répond à la question : « Que peut faire un utilisateur une fois connecté avec succès ? » Se connecter à un système ne signifie pas avoir un accès illimité. L’autorisation garantit que les utilisateurs n’accèdent qu’à ce qui est nécessaire pour leur rôle, un peu comme un visiteur dans une entreprise peut entrer dans le hall mais pas dans le bureau du PDG.

En termes plus techniques, un administrateur réseau peut avoir la capacité d’accéder à l’ensemble de l’infrastructure, mais ne devrait pas utiliser ce niveau d’accès pour des tâches de routine comme la lecture des e-mails. C’est là que la Gestion des Accès à Privilèges (PAM) joue un rôle, imposant que les permissions élevées soient accordées temporairement et surveillées de près.

L’autorisation peut également impliquer une évaluation contextuelle : par exemple, l’accès à des fichiers sensibles pourrait être autorisé depuis un réseau d’entreprise, mais signalé ou bloqué s’il est tenté depuis une adresse IP étrangère dans un café. Les mécanismes d’autorisation basés sur le risque évaluent des conditions telles que la localisation géographique, l’état de l’appareil et les anomalies comportementales. Si l’un de ces facteurs paraît suspect, une vérification supplémentaire peut être requise, ou l’accès peut être refusé.

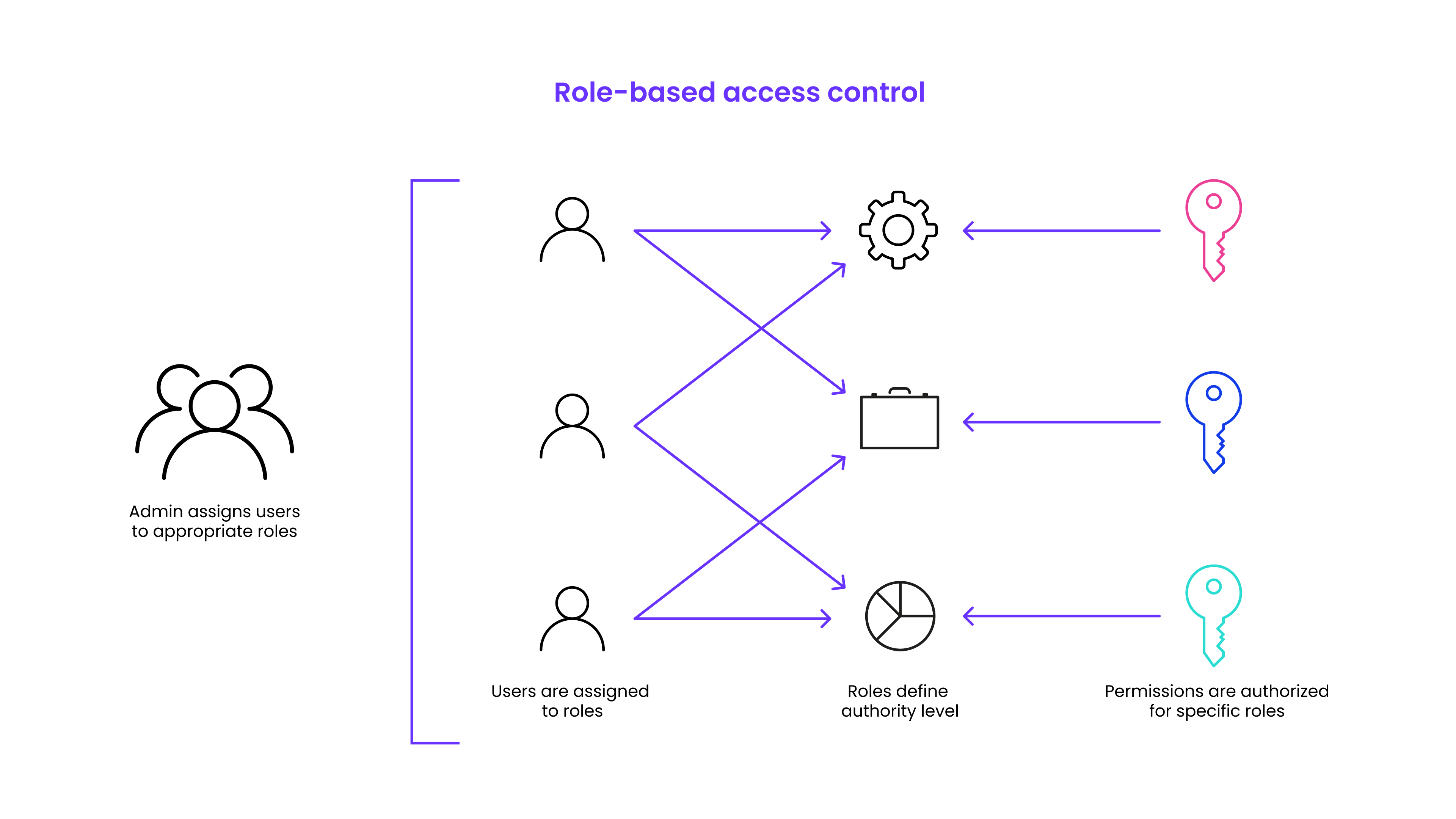

Les modèles d’autorisation varient dans la façon dont ils déterminent ce qu’un utilisateur est autorisé à faire. L’une des méthodes d’application est le Contrôle d’Accès Basé sur les Rôles (RBAC), où l’accès est lié à la fonction professionnelle. Le RBAC attribue des permissions en fonction de rôles prédéfinis auxquels appartiennent les utilisateurs, ce qui le rend simple et évolutif dans les organisations hiérarchiques.

Diagramme du Contrôle d’Accès Basé sur les Rôles (RBAC)

Bien que le RBAC offre une structure, les exceptions et les cas particuliers sont fréquents et peuvent rendre la gestion des accès plus nuancée qu’il n’y paraît en surface. C’est pourquoi nous avons besoin d’options de contrôle plus granulaire :

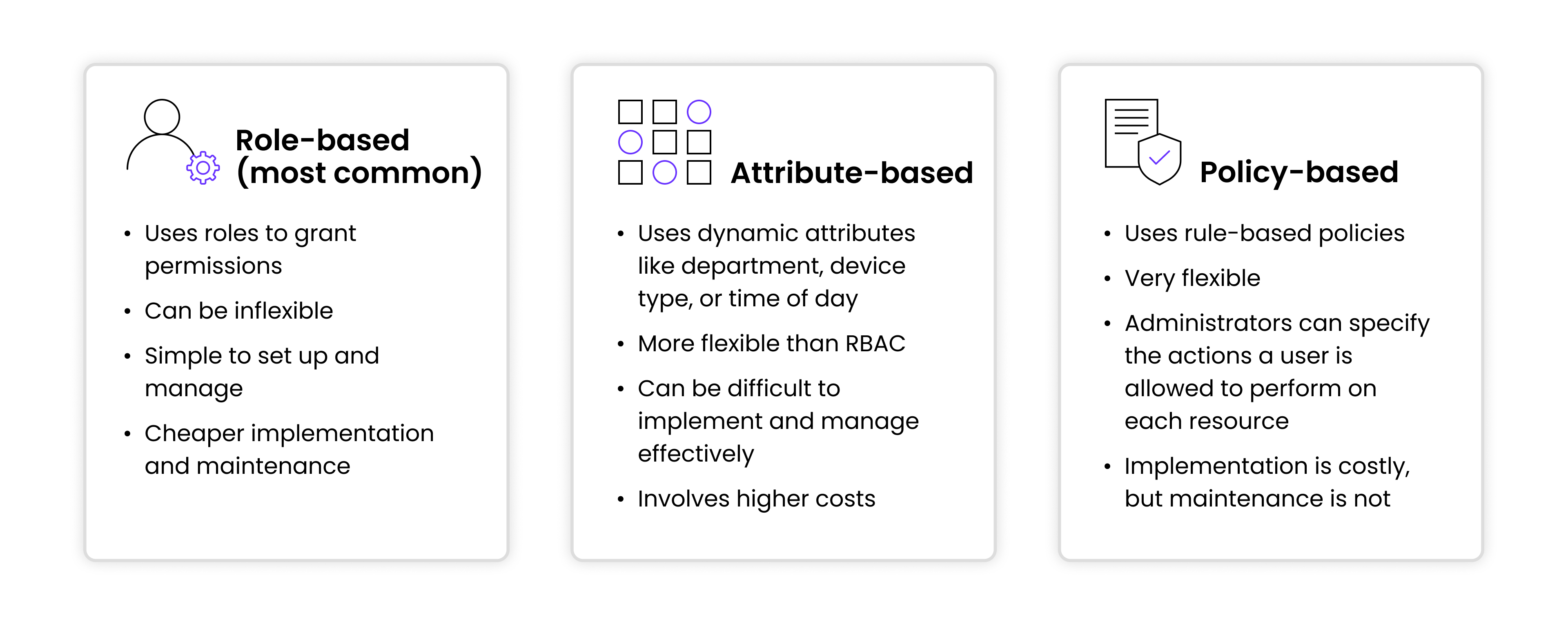

- Le Contrôle d’Accès Basé sur les Attributs (ABAC) offre plus de flexibilité en utilisant des attributs dynamiques, tels que le département, le type d’appareil ou l’heure de la journée, pour appliquer les décisions d’accès, en prenant en charge des politiques à grain fin.

- Le Contrôle d’Accès Basé sur les Politiques (PBAC) s’appuie sur l’ABAC en appliquant des politiques centralisées basées sur des règles, qui sont sensibles au contexte et adaptables aux environnements complexes.

Chaque modèle présente des compromis entre simplicité, expressivité et évolutivité, et les systèmes IAM modernes mélangent souvent des éléments des trois pour répondre à des exigences de contrôle d’accès diverses.

RBAC vs ABAC vs PBAC

3. Responsabilité : Respectez-vous les règles ?

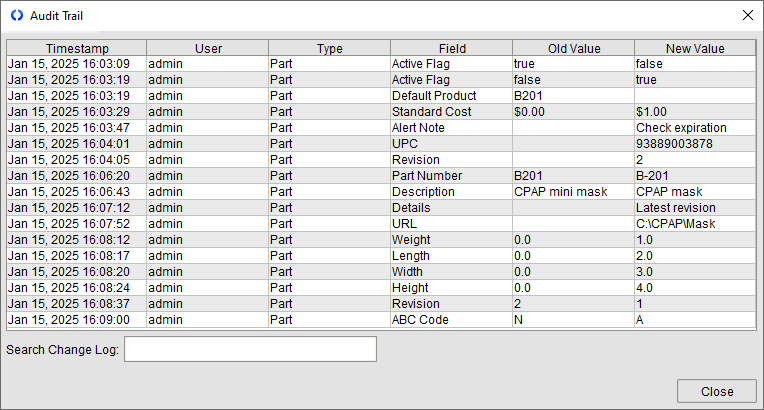

La responsabilité, souvent négligée, joue un rôle vital pour garantir l’intégrité et la conformité d’un système IAM. C’est une capacité essentielle pour la traçabilité et la réponse aux incidents, car elle permet aux organisations de revenir en arrière et de vérifier que les politiques sont correctement appliquées et qu’aucune action non autorisée n’a échappé aux contrôles. Les systèmes d’audit peuvent imposer la responsabilité en suivant en continu l’activité des utilisateurs et en signalant les anomalies ou comportements suspects.

Par exemple, si Allen, qui accède normalement aux données CRM, commence à télécharger des documents internes sensibles, une alerte doit être déclenchée, indiquant une violation potentielle ou une menace interne. Cette capacité à détecter les écarts tôt est cruciale.

Piste d’audit

Les stratégies d’audit modernes s’appuient souvent sur l’Analyse du Comportement des Utilisateurs (UBA), qui établit des références comportementales pour les individus et met en évidence les activités qui s’écartent des normes attendues. Si des ingénieurs qui gèrent habituellement du code backend commencent à accéder aux bases de données clients, le système peut déclencher des alertes pour que les équipes de sécurité enquêtent. Un audit efficace ne se limite pas à l’analyse forensique après coup : il s’agit aussi de permettre la détection proactive des menaces, la surveillance de la conformité et une réponse rapide aux incidents.

4. Administration : Relier les points

Au cœur de tout système IAM se trouve le référentiel d’identités, un dépôt centralisé où résident toutes les informations sur les identités : qui elles sont, ce qu’elles peuvent faire et ce à quoi elles sont censées avoir accès.

Dans de nombreuses organisations, cela prend la forme de systèmes comme Active Directory (AD) de Microsoft. Sans annuaire central, vous seriez contraint de gérer les comptes utilisateurs séparément dans chaque application, un scénario chaotique et peu sécurisé.

Cette couche fondamentale gère le cycle de vie des comptes utilisateurs : les créer, les mettre à jour et les supprimer si nécessaire. Bien que cela puisse paraître simple, la complexité augmente rapidement dans les environnements comptant des centaines ou des milliers d’utilisateurs. Prenons l’exemple d’une grande entreprise où les rôles changent fréquemment. Sans une gestion adéquate, un ancien employé pourrait conserver l’accès à des systèmes sensibles longtemps après avoir changé de département, voire après avoir quitté l’entreprise. À l’inverse, les nouveaux employés peuvent subir des retards frustrants si leurs accès ne sont pas provisionnés à temps. C’est là que la gouvernance des identités joue un rôle essentiel. Ces systèmes aident à automatiser l’attribution et la révocation des permissions, garantissant que les accès correspondent au rôle et aux responsabilités actuels de l’utilisateur.

Mais la gestion des identités n’est qu’une partie de l’équation. Les utilisateurs s’attendent à un accès transparent entre les outils sans avoir besoin de se connecter à plusieurs reprises. L’Authentification Unique (SSO) résout ce problème en permettant aux utilisateurs de s’authentifier une seule fois et d’accéder à plusieurs systèmes, comme avoir un seul badge qui ouvre toutes les portes auxquelles vous êtes autorisé à entrer. Cependant, le SSO est surtout efficace au sein des écosystèmes internes. Quand les organisations commencent à collaborer avec des partenaires externes ou à utiliser des services cloud tiers, la fédération devient essentielle.

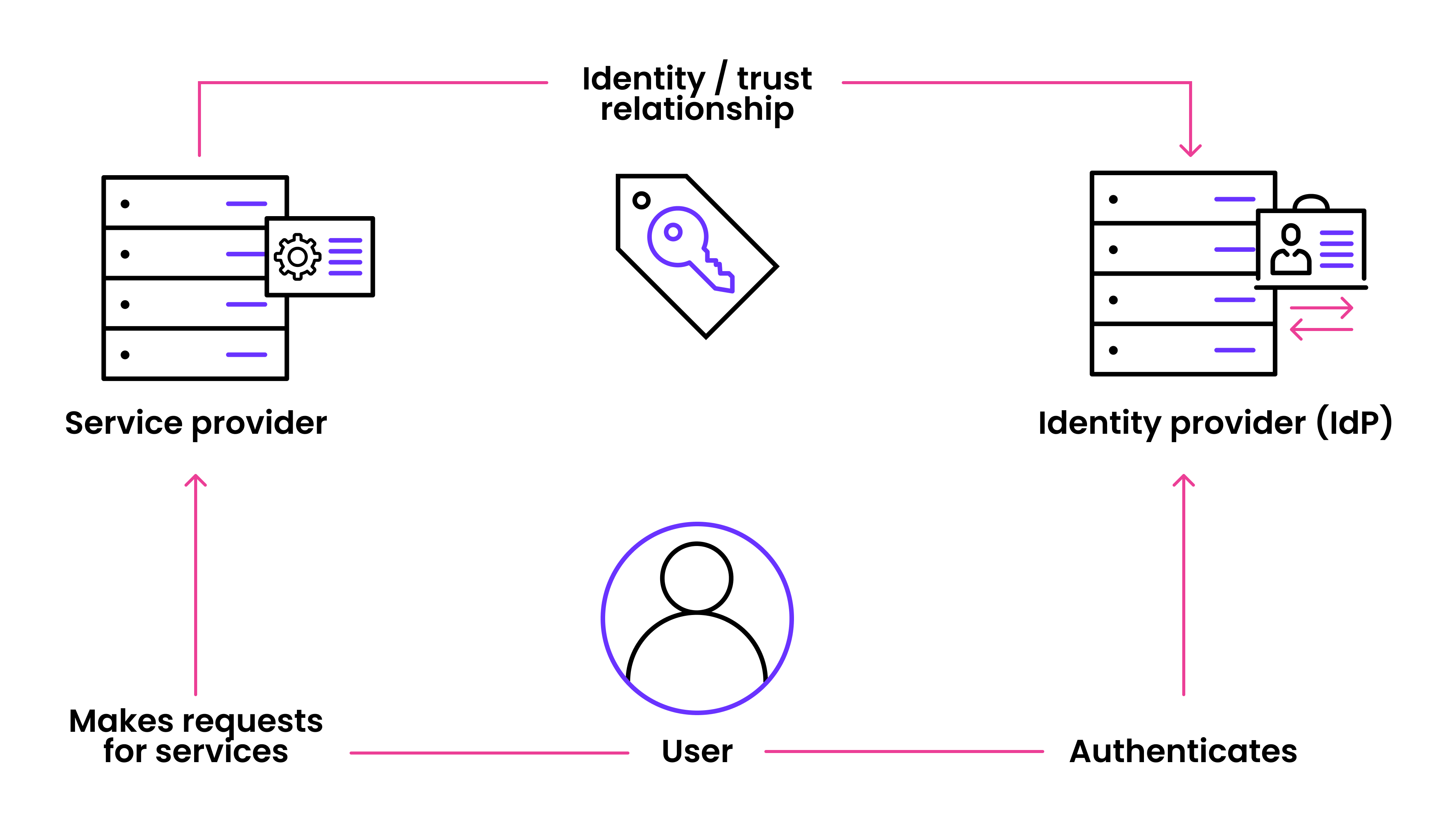

Diagramme de la Fédération d’Identités

Défis de l’IAM

La construction d’un système IAM robuste présente plusieurs défis, comme le souligne l’article de blog « Building a real-world IAM system: centralized vs. distributed ». Nous en mettons quelques-uns en évidence ici :

Gestion des Authentifications Locales

Aux débuts du développement logiciel, chaque application était responsable de sa propre authentification et de son contrôle d’accès. Les développeurs devaient implémenter des bases de données utilisateurs, gérer les mots de passe et créer des systèmes d’autorisation sur mesure, un par application. Cette approche était inefficace et introduisait de sérieux risques de sécurité. Une seule application compromise pouvait mettre en péril les identifiants des utilisateurs, surtout lorsque les mots de passe étaient réutilisés d’un système à l’autre.

Cette fragmentation créait également des points de friction pour les utilisateurs et les administrateurs. Les utilisateurs devaient jongler avec de multiples mots de passe, ce qui entraînait des identifiants oubliés et de mauvaises pratiques en matière de mots de passe. Pour les équipes informatiques, la désinscription était un cauchemar : supprimer l’accès d’un ancien employé était un processus fastidieux et manuel.

La solution à cette complexité est le contrôle d’accès basé sur les assertions, un paradigme moderne qui déplace la responsabilité de l’authentification loin des applications individuelles. Dans ce modèle, un Fournisseur d’Identité (IdP) central gère toute l’authentification. Lorsqu’un utilisateur se connecte, l’IdP vérifie son identité et émet un ensemble d’assertions, des informations structurées telles que l’identifiant utilisateur, les rôles ou les permissions. Les applications font confiance à ces assertions pour déterminer l’accès, plutôt que de gérer l’authentification directement.

C’est comme la sécurité dans un aéroport : vous présentez votre passeport (vérification de l’identité) et recevez une carte d’embarquement (assertion) qui confirme où vous êtes autorisé à aller. L’agent à la porte n’a pas besoin de vérifier votre identité depuis le début ; il a juste besoin de faire confiance à la carte d’embarquement.

Cette architecture offre des avantages majeurs. Les développeurs sont libérés du fardeau de la construction et de la maintenance des flux d’authentification pour chaque application. Les mises à jour de sécurité, comme l’activation de la MFA ou de la connexion biométrique, peuvent être implémentées de manière centralisée au niveau de l’IdP, plutôt qu’à travers chaque service individuel.

Pour les utilisateurs, cela signifie un accès transparent et moins d’interruptions de connexion. Pour les administrateurs, cela simplifie la gestion des utilisateurs ; désactiver un compte au niveau de l’IdP révoque l’accès à tous les systèmes connectés instantanément. Les systèmes IAM doivent être hautement disponibles (toujours en ligne) et offrir un niveau élevé de SLA, car les temps d’arrêt peuvent entraîner des pertes commerciales significatives.

Gestion des Accès dans les Architectures Modernes

Dans les écosystèmes logiciels d’aujourd’hui, l’IAM va bien au-delà de l’écran de connexion traditionnel. Les applications ne sont plus monolithiques : elles sont multi-locataires, distribuées à l’échelle mondiale, pilotées par des API, et construites autour de flux de travail hautement dynamiques et centrés sur l’utilisateur. Les plateformes SaaS nécessitent un contrôle d’accès tenant compte des locataires pour garantir que les données d’un client sont logiquement et de manière sécurisée isolées de celles d’un autre.

Les API publiques ont besoin de systèmes de gestion des clés robustes et de la capacité à appliquer des permissions à grain fin pour chaque client ou partenaire d’intégration. Les architectures de microservices compliquent davantage le paysage en introduisant la nécessité d’une authentification inter-services et de frontières de confiance en constante évolution.

Pour fonctionner efficacement dans ces environnements complexes, l’IAM doit être disponible à grande échelle, couvrant les fuseaux horaires et les régions cloud, tout en garantissant des décisions d’accès à faible latence et une disponibilité continue, même lors de volumes de trafic élevés ou de perturbations d’infrastructure. À mesure que les organisations grandissent, leurs systèmes IAM doivent évoluer pour accueillir davantage d’utilisateurs et de systèmes. Les backends de stockage IAM traditionnels peuvent devenir des goulots d’étranglement de performance s’ils ne peuvent pas évoluer efficacement.

Un système IAM moderne doit s’assurer que les décisions d’accès sont appliquées de manière cohérente, quelle que soit la région depuis laquelle un utilisateur se connecte, en évitant les divergences entre régions qui pourraient mener à des accès non autorisés ou à des refus de service frustrants. Cependant, l’expansion dans de nouvelles régions introduit des complexités dans le respect de diverses réglementations sur la confidentialité des données, comme nous l’explorerons ci-dessous.

Le Risque de Services d’Authentification et d’Autorisation Fragiles

Même un seul point de défaillance dans l’authentification ou l’autorisation peut avoir des conséquences dévastatrices pour une application. Lorsque les services de connexion se dégradent ou que les règles d’accès sont mal configurées, les utilisateurs peuvent être brusquement bloqués, entraînant frustration, perte de clients, perte de revenus et dommages durables à la réputation.

Les enjeux sont encore plus élevés en cas de violation de la sécurité découlant d’une défaillance de l’IAM, susceptible d’exposer des données sensibles et d’attirer de sévères pénalités réglementaires. Pour se prémunir contre ces risques, les systèmes IAM doivent respecter des critères opérationnels exigeants similaires à ceux des systèmes bancaires essentiels.

Ils doivent offrir une haute disponibilité pour s’assurer que les utilisateurs peuvent s’authentifier et accéder aux ressources à tout moment. Les systèmes IAM modernes doivent également fournir une faible latence via un accès en temps réel aux données afin que les décisions puissent être prises sans goulots d’étranglement. Des garanties de cohérence forte et transactionnelle sont requises pour que les politiques d’accès et les données d’identité soient toujours précises et à jour. Cela soutient la capacité d’audit complète nécessaire pour tracer les actions des utilisateurs et soutenir les enquêtes de conformité et forensiques.

Les Pièges de la Cohérence Éventuelle dans l’IAM

L’IAM est par nature à état, s’appuyant sur un ensemble d’attributs en constante évolution, tels que les rôles des utilisateurs, les permissions, les tokens de session, le contexte de l’appareil, etc., pour prendre des décisions d’accès. Lorsque cet état est fragmenté ou incohérent entre les nœuds ou les régions géographiques, l’intégrité des processus d’autorisation se dégrade rapidement.

De nombreuses plateformes IAM fonctionnent selon le modèle de cohérence éventuelle, où les changements effectués dans une partie du système prennent du temps à se propager dans l’ensemble de l’infrastructure. Bien que ce modèle puisse être acceptable pour des applications non critiques telles que l’analytique ou le reporting, il présente des risques significatifs lorsqu’il est appliqué à l’IAM.

Dans l’IAM, les décisions ne peuvent être basées que sur l’état exact et actuel du système. La révocation retardée des accès peut laisser les systèmes exposés à une utilisation non autorisée, les conditions de concurrence lors des mises à jour des permissions peuvent entraîner des utilisateurs à gagner ou perdre des accès de manière imprévisible, et l’application de politiques qui varie selon les régions nuit à la fois à la confiance des utilisateurs et à la conformité réglementaire. Dans l’IAM, les décisions doivent être basées sur l’état exact et actuel du système. Cela exige une exactitude immédiate : les administrateurs doivent avoir la pleine confiance que les politiques, rôles et identifiants qu’ils voient reflètent la réalité vraie et synchronisée de l’ensemble du système à tout moment.

Par exemple, si un changement de rôle est effectué dans une région mais prend du temps à se propager, un utilisateur peut temporairement gagner ou perdre un accès de manière inappropriée. De même, si une réinitialisation de mot de passe n’est pas reflétée dans tous les systèmes en temps réel, cela crée une dangereuse fenêtre de vulnérabilité où les attaquants pourraient exploiter des identifiants obsolètes.

Des journaux d’audit incohérents ou incomplets aggravent encore le problème, entravant les efforts de traçage des activités ou d’investigation des incidents. Ces scénarios soulignent la nécessité de garanties de cohérence forte et transactionnelle dans tous les composants d’un système IAM, s’assurant que chaque décision est basée sur l’état le plus actuel et le plus fiable des informations.

Pourquoi CockroachDB pour l’IAM ?

La Gestion des Identités et des Accès doit se produire avec une latence minimale, ce qui exclut de s’appuyer uniquement sur des systèmes centralisés qui introduisent des goulots d’étranglement régionaux. De plus, l’infrastructure IAM doit être suffisamment résiliente pour survivre aux partitions réseau, aux pannes régionales et aux pics de trafic imprévus, continuant à appliquer les politiques de sécurité et à protéger les données sensibles même sous pression. Réaliser tout cela n’est pas une mince affaire ; cela nécessite non seulement une architecture système réfléchie, mais aussi une infrastructure fondamentale qui priorise la cohérence, la disponibilité et l’évolutivité mondiale.

1. Gestion des Accès Toujours Disponible

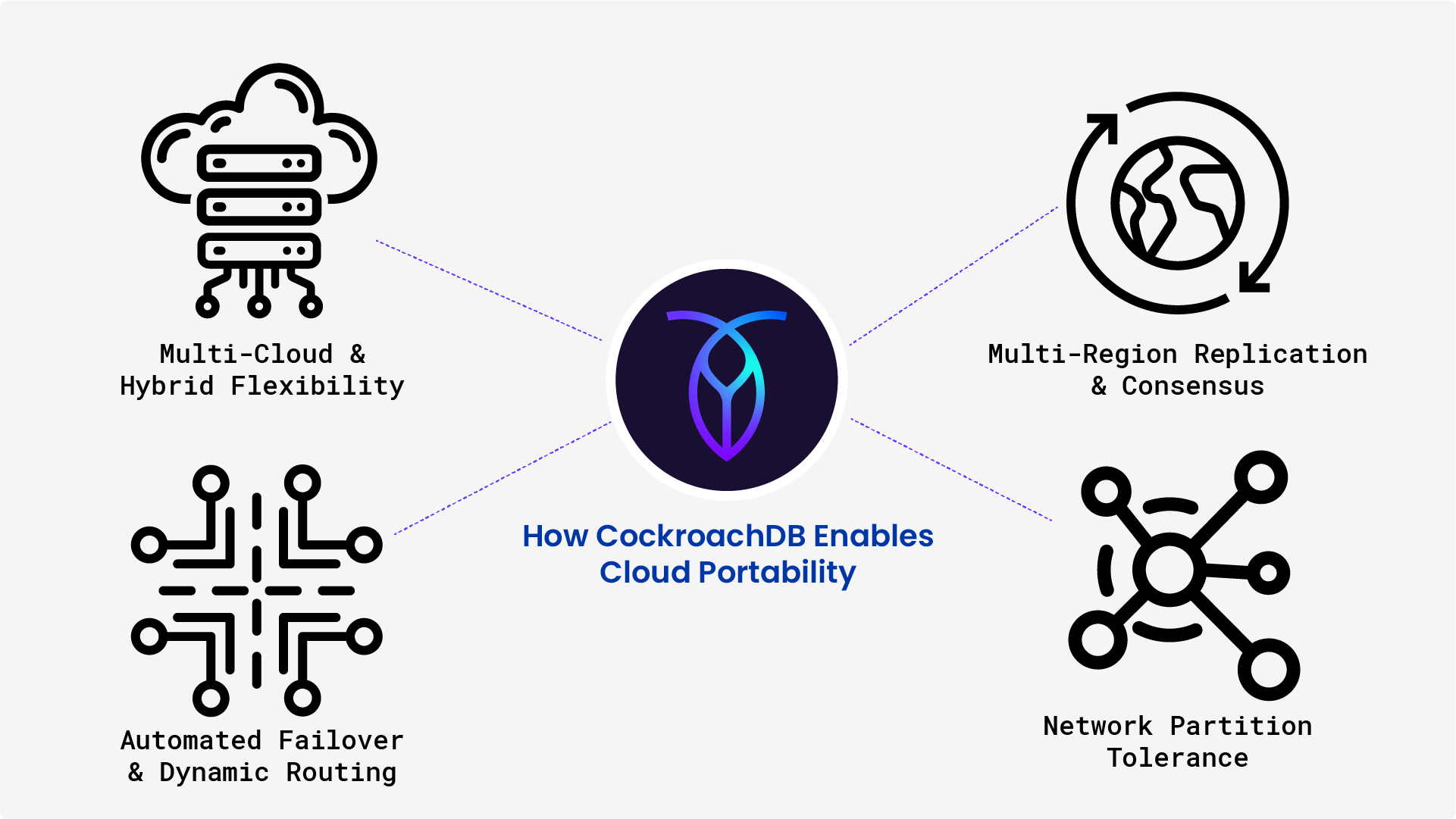

CockroachDB est une base de données SQL distribuée conçue pour la haute disponibilité par défaut, avec de solides garanties de résilience et de cohérence des données. Elle garantit que votre système IAM reste opérationnel même lors de pannes de nœuds, de zones ou de régions, répondant aux exigences strictes de SLA pour les services d’authentification et d’accès sans introduire de complexité ni de temps d’arrêt. CockroachDB utilise le protocole de consensus Raft pour garantir la cohérence des données entre les nœuds distribués, maintenant l’intégrité lors des événements de basculement.

Conçue pour éliminer les points uniques de défaillance, l’architecture distribuée de CockroachDB réplique les données sur plusieurs nœuds et régions, avec un basculement automatique. Si un nœud ou même une région entière tombe en panne, CockroachDB continue de fonctionner de manière transparente et les données sont disponibles dans une autre région, garantissant que les systèmes d’authentification et d’autorisation restent opérationnels.

Comment CockroachDB permet la portabilité dans le cloud

CockroachDB minimise la latence grâce au géo-partitionnement, qui place les données à proximité des utilisateurs et des services qui en ont besoin. Cela garantit un accès rapide aux enregistrements d’identités et aux politiques, supportant les flux de connexion en temps réel et les vérifications de contrôle d’accès sans délais ni goulots d’étranglement inter-régions.

2. IAM Mondial à Grande Échelle

À mesure que les bases d’identités s’élargissent et que de nouveaux services sont ajoutés, les charges de travail IAM telles que les demandes de connexion, les validations de tokens et les vérifications de permissions peuvent évoluer de manière spectaculaire. CockroachDB gère cette croissance en distribuant automatiquement les données et les requêtes sur tous les nœuds disponibles du cluster.

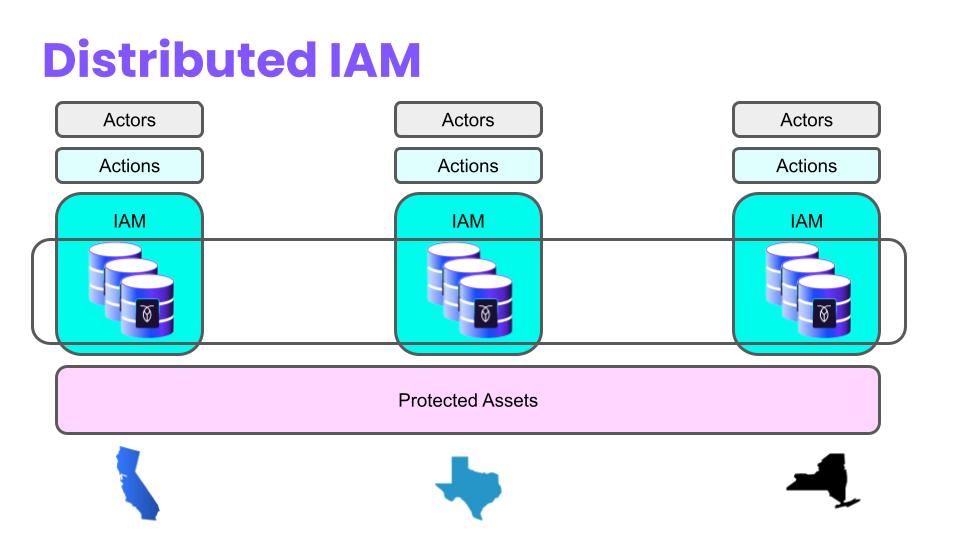

Plateforme IAM Distribuée

Cela garantit qu’aucun nœud ne devient un goulot d’étranglement, et que le système peut continuer à fonctionner de manière fiable sous une haute concurrence et un volume important, en particulier lors de pics de trafic, comme le début d’une journée de travail ou lors d’un lancement mondial de produit.

Dans les environnements multi-locataires, les systèmes IAM doivent imposer une séparation logique entre les locataires tout en maintenant les performances à grande échelle. CockroachDB prend en charge cela grâce à des fonctionnalités telles que le géo-partitionnement au niveau des lignes, permettant une isolation efficace des locataires au sein d’une infrastructure partagée. Avec des performances constantes quel que soit le nombre de locataires, les plateformes IAM peuvent servir des milliers de clients sans compromettre la latence ni l’exactitude.

Modèle de données IAM mondial

De plus, l’évolutivité de CockroachDB s’étend au-delà des frontières géographiques. Dans les systèmes IAM distribués à l’échelle mondiale, la latence et la localité des données sont essentielles. Le modèle de déploiement multi-région de CockroachDB permet de servir les données d’identité à proximité de l’utilisateur, garantissant des décisions d’accès à faible latence, tout en maintenant des politiques d’accès cohérentes entre les régions. Cette évolutivité mondiale fait de CockroachDB un support idéal pour les systèmes IAM qui doivent offrir une haute disponibilité, une conformité et un contrôle d’accès en temps réel à l’échelle planétaire.

3. Gestion des Identités et des Accès Fortement Cohérente

L’architecture de CockroachDB est conçue pour offrir une cohérence forte grâce à l’isolation sérialisable, garantissant que les opérations concurrentes à travers des régions distribuées à l’échelle mondiale ne résultent jamais en des données obsolètes ou conflictuelles, une exigence fondamentale pour appliquer une autorisation et une authentification précises. Avec des clusters multi-régions, CockroachDB permet une disponibilité mondiale, ce qui signifie que les systèmes IAM peuvent servir les utilisateurs depuis la région la plus proche tout en maintenant un état de vérité unique et cohérent.

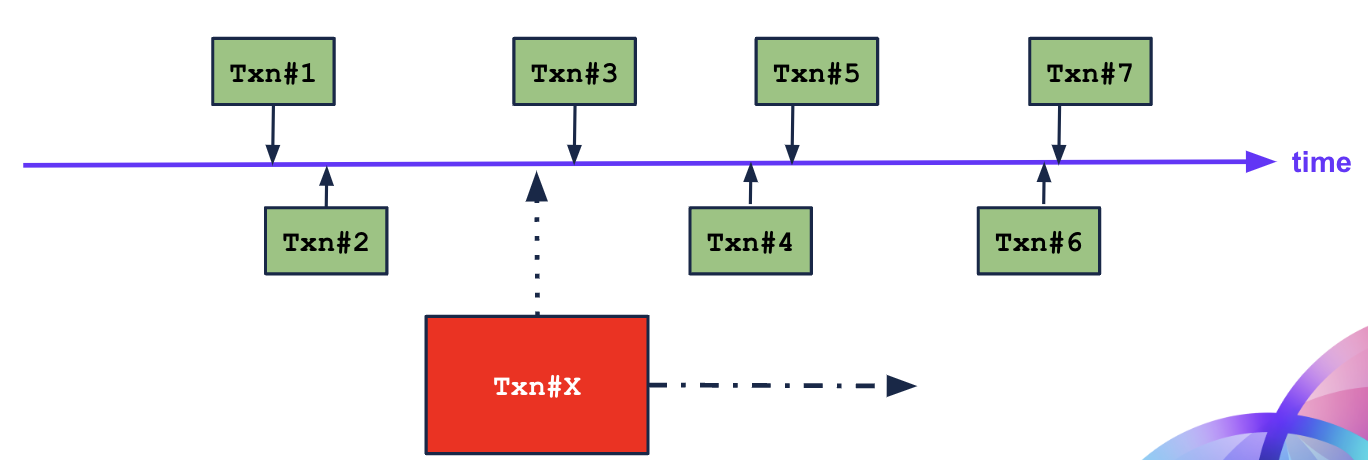

Transactions sérialisées dans CockroachDB

Ce qui distingue CockroachDB, c’est sa capacité à offrir une exactitude transactionnelle sur les données d’identité, les attributions de rôles, les mises à jour de politiques et la gestion des sessions. Chaque écriture est garantie d’être atomique, cohérente, isolée et durable (ACID), éliminant les conditions de concurrence et les délais de propagation courants dans les systèmes à cohérence éventuelle, comme Cassandra. Même les solutions cloud natives populaires comme Amazon Aurora peuvent avoir du mal à maintenir la cohérence inter-régions sans solutions de contournement complexes.

Dans des scénarios où les millisecondes comptent, comme la révocation de l’accès à un compte compromis, les lectures et écritures linéarisables de CockroachDB garantissent que les décisions d’accès sont toujours prises par rapport à l’état le plus récent, sans le délai ni l’incertitude de la réplication asynchrone. En combinant la résilience distribuée avec de solides garanties de cohérence, CockroachDB permet aux systèmes IAM de fonctionner de manière sécurisée et fiable, même face aux pannes régionales, à la haute concurrence et à l’échelle mondiale.

Les Défis IAM Modernes Nécessitent CockroachDB

La Gestion des Identités et des Accès (IAM) est cruciale pour la sécurité des applications modernes, garantissant que les bonnes personnes accèdent aux bonnes ressources dans les bonnes conditions. L’IAM répond à trois questions fondamentales : Qui êtes-vous ? Que vous est-il permis de faire ? Respectez-vous les règles ?

CockroachDB est une solution idéale pour les défis IAM modernes en raison de son architecture distribuée, de sa haute disponibilité, de son évolutivité mondiale et de sa cohérence forte. Elle garantit une gestion des accès toujours disponible avec une réplication multi-région et un basculement automatique, gère l’évolutivité avec le géo-partitionnement, et offre une exactitude transactionnelle avec des lectures et écritures linéarisables.